Saya hari ini dapat email dari paypal, messagenya : bisa menggunakan account bank lokal Indonesia selain dengan account kartu kredit.

Ternyata setelah saya coba memang bisa. Biaya transfer tidak akan dikenakan pada kita alias free, jika nilainya lebih dari 1.5 juta rupiah, jika dibawah nilai ini akan dikenakan fee sebesar 16 ribu rupiah.

Urutan langkah-langkahnya adalah sebagai berikut :

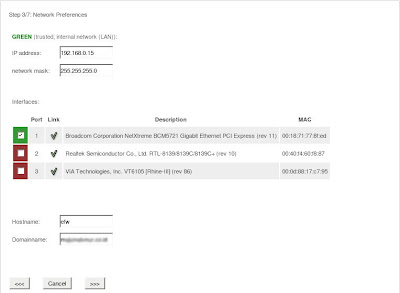

Masuk ke account paypal kita. Lalu Masuk ke bagian Profile, klik pada Add or Edit Bank Account.

Isi data-data yang harus dimasukkan.

Yang membingungkan mungkin pada Bank code, ini ada aturannya. Setelah saya search di google saya mendapat informasinya. Ada 7 digit yang harus kita isi, terdiri dari 3 digit pertama merupakan kode bank lokal Indonesia yang dikeluarkan oleh BI, sedang 4 digit terakhir adalah kantor cabang bank dimana kita membuka rekening. Misal : Bank BCA cabang Ancol. BCA kodenya 014 dan Kantor cabang Ancol kodenya 0211. Kode Bank dapat dilihat di

sini , sedang kode bank cabang BCA dapat dilihat di

sini

Sebenarnya kalau kita perhatikan pada kode cabang bca bisa lihat pada 3 digit pertama dari nomor rekening kita, misal diatas 211 maka 4 digit terakhir dari bank code menjadi 0211. Ini hanya asumsi saya. belum tentu benar. Perlu dicheck kebenarannya.

Hal lain saya sedang mencari kode bank cabang untuk Lippo, tapi belum ketemu juga, mungkin harus minta ke bank Lippo-nya? Kalau asumsi diatas benar maka mungkin kita bisa mereka -reka untuk lippo kode 3 digitnya 026, jika kantor cabangnya di mangga 2 kodenya 336 maka kemungkinan menjadi 0260336. Tapi untuk pastinya perlu ditanyakan ke bank bersangkutan. Hal ini bisa berlaku untuk bank-bank lainnya.

Selain itu perlu diperhatikan pada First Name dan Last Name kita pada paypal, disarankan sama dengan account kita di Bank Lokal bersangkutan, jika tidak sama kemungkinan transfer dari paypal akan ditolak oleh Bank Lokal kita, ini peringatan yang saya baca pada paypal.

Untuk keterangan lebih detil yang lainnya bisa lihat di FAQ, silakan masuk ke link

ini.